# Cetus 遭受攻击,详解攻击手法及资金流向5 月 22 日,SUI 生态中的流动性提供商 Cetus 疑似遭受攻击,导致流动性池深度大幅下降,多个代币交易对出现下跌,预计损失金额超过 2.3 亿美元。Cetus 随后发布公告称已暂停智能合约,并正在调查该事件。事件发生后,安全团队迅速介入分析并发布安全提醒。以下是对攻击手法及资金转移情况的详细解析。## 攻击分析此次事件的核心是攻击者通过精心构造参数,使溢出发生但又能绕过检测,最终用极小的代币金额换取巨额流动性资产。具体步骤如下:1. 攻击者首先通过闪电贷借出 10,024,321.28 个 haSUI,导致池子价格暴跌 99.90%。2. 攻击者选择了一个极窄的价格区间开立流动性头寸,区间宽度仅 1.00496621%。3. 攻击核心:攻击者声明添加巨大流动性,但系统只收取了 1 个代币 A。这是由于 get_delta_a 函数中的 checked_shlw 存在溢出检测绕过漏洞。4. 攻击者移除流动性,获得巨额代币收益。5. 攻击者归还闪电贷,净获利约 10,024,321.28 个 haSUI 和 5,765,124.79 个 SUI。## 项目方修复情况Cetus 发布了修复补丁,主要针对 checked_shlw 函数进行了修正:- 将错误的掩码修正为正确的阈值- 修正判断条件- 确保能正确检测左移 64 位可能导致的溢出## 资金流向分析攻击者获利约 2.3 亿美元,包括 SUI、vSUI、USDC 等多种资产。攻击者将部分资金通过跨链桥转移到 EVM 地址。具体动向包括:- 将部分 USDC、SOL、suiETH 跨链到 EVM 地址- 将 5.2341 WBNB 跨链到 BSC 地址- 将价值 1,000 万美元的资产存入 Suilend- 将 24,022,896 SUI 转入新地址幸运的是,在 SUI 基金会及其他生态系统成员合作下,目前已成功冻结了在 SUI 上的 1.62 亿美元被盗资金。EVM 上接收跨链资金的地址后续行为:- 在 BSC 上收到 5.2319 BNB,暂未转出- 在 Ethereum 上收到多种代币,并通过 DEX 兑换为 ETH- 将 20,000 ETH 转入新地址- 目前在 Ethereum 上余额为 3,244 ETH## 总结本次攻击展示了数学溢出漏洞的威力。攻击者通过精确计算选择特定参数,利用 checked_shlw 函数的缺陷,以极低成本获得巨额流动性。这是一次极其精密的数学攻击,提醒开发人员在智能合约开发中必须严格验证所有数学函数的边界条件。

Cetus遭2.3亿美元攻击 数学漏洞致流动性被掏空

Cetus 遭受攻击,详解攻击手法及资金流向

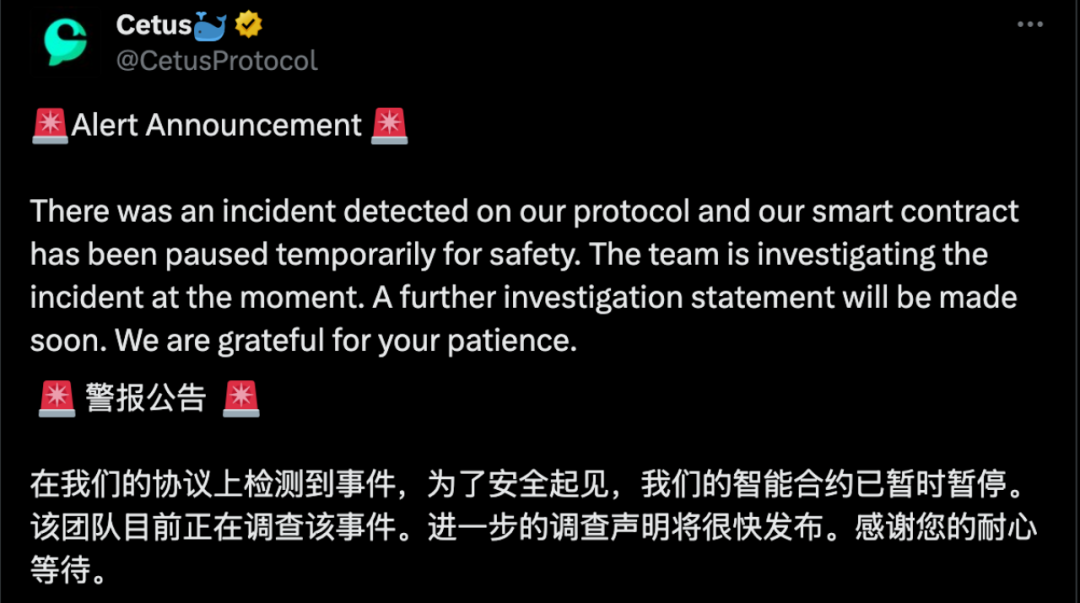

5 月 22 日,SUI 生态中的流动性提供商 Cetus 疑似遭受攻击,导致流动性池深度大幅下降,多个代币交易对出现下跌,预计损失金额超过 2.3 亿美元。Cetus 随后发布公告称已暂停智能合约,并正在调查该事件。

事件发生后,安全团队迅速介入分析并发布安全提醒。以下是对攻击手法及资金转移情况的详细解析。

攻击分析

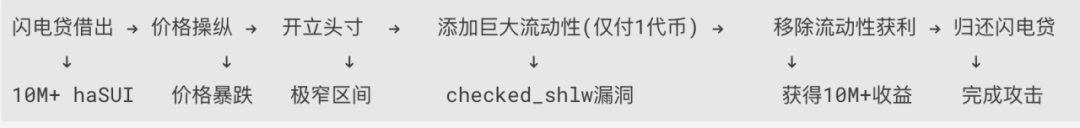

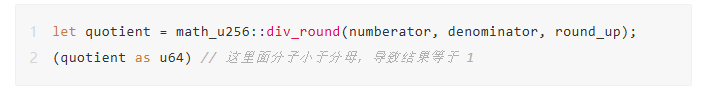

此次事件的核心是攻击者通过精心构造参数,使溢出发生但又能绕过检测,最终用极小的代币金额换取巨额流动性资产。具体步骤如下:

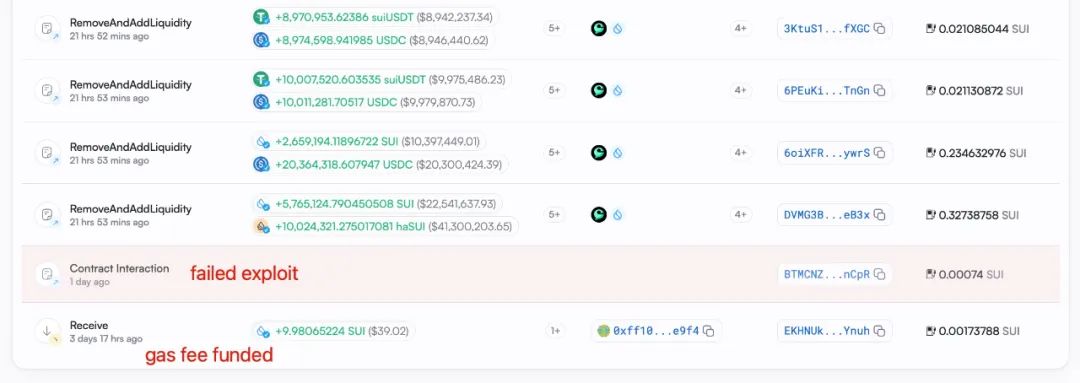

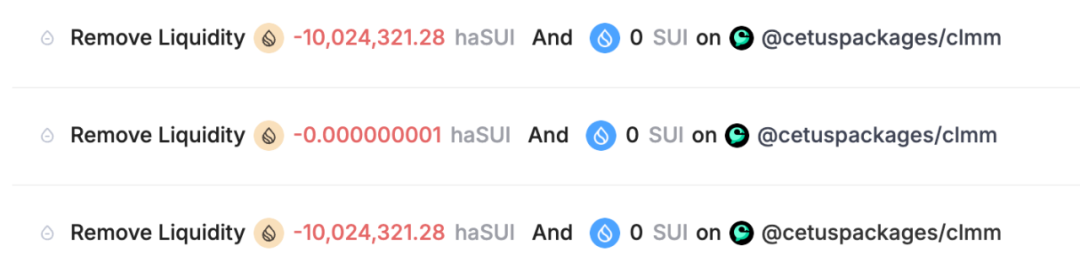

攻击者首先通过闪电贷借出 10,024,321.28 个 haSUI,导致池子价格暴跌 99.90%。

攻击者选择了一个极窄的价格区间开立流动性头寸,区间宽度仅 1.00496621%。

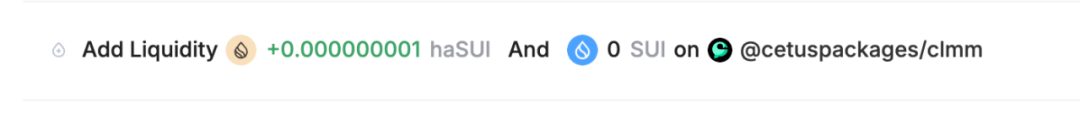

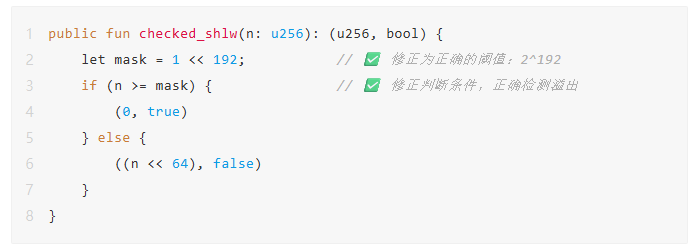

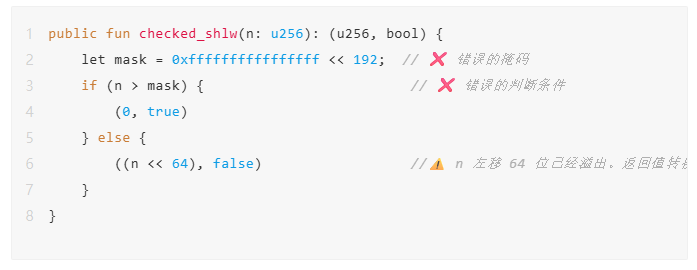

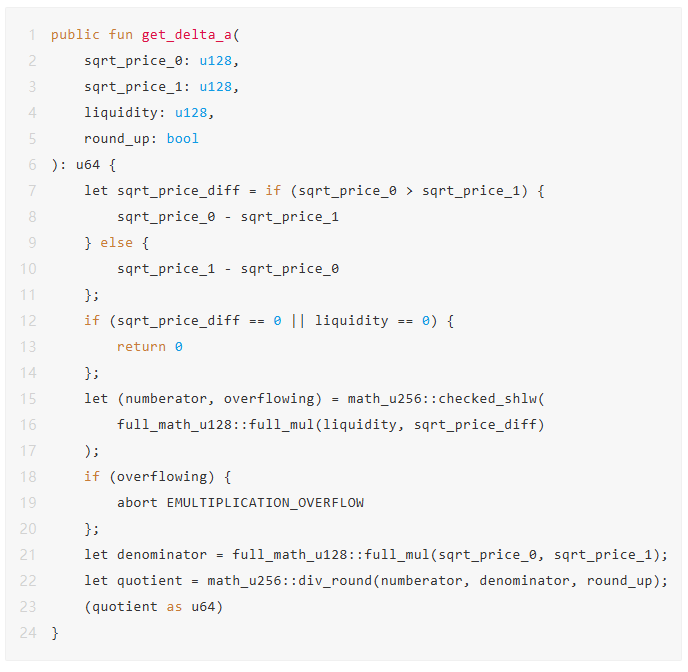

攻击核心:攻击者声明添加巨大流动性,但系统只收取了 1 个代币 A。这是由于 get_delta_a 函数中的 checked_shlw 存在溢出检测绕过漏洞。

攻击者移除流动性,获得巨额代币收益。

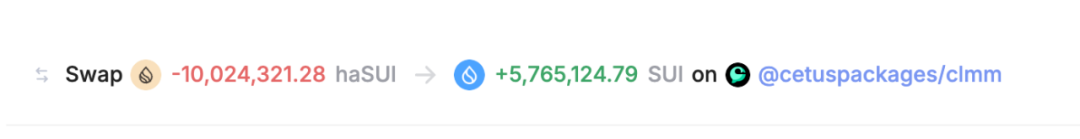

攻击者归还闪电贷,净获利约 10,024,321.28 个 haSUI 和 5,765,124.79 个 SUI。

项目方修复情况

Cetus 发布了修复补丁,主要针对 checked_shlw 函数进行了修正:

资金流向分析

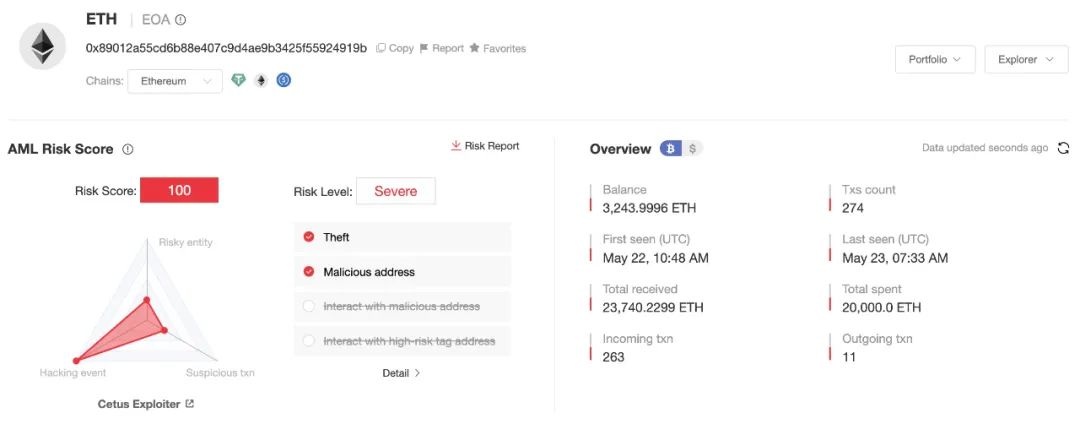

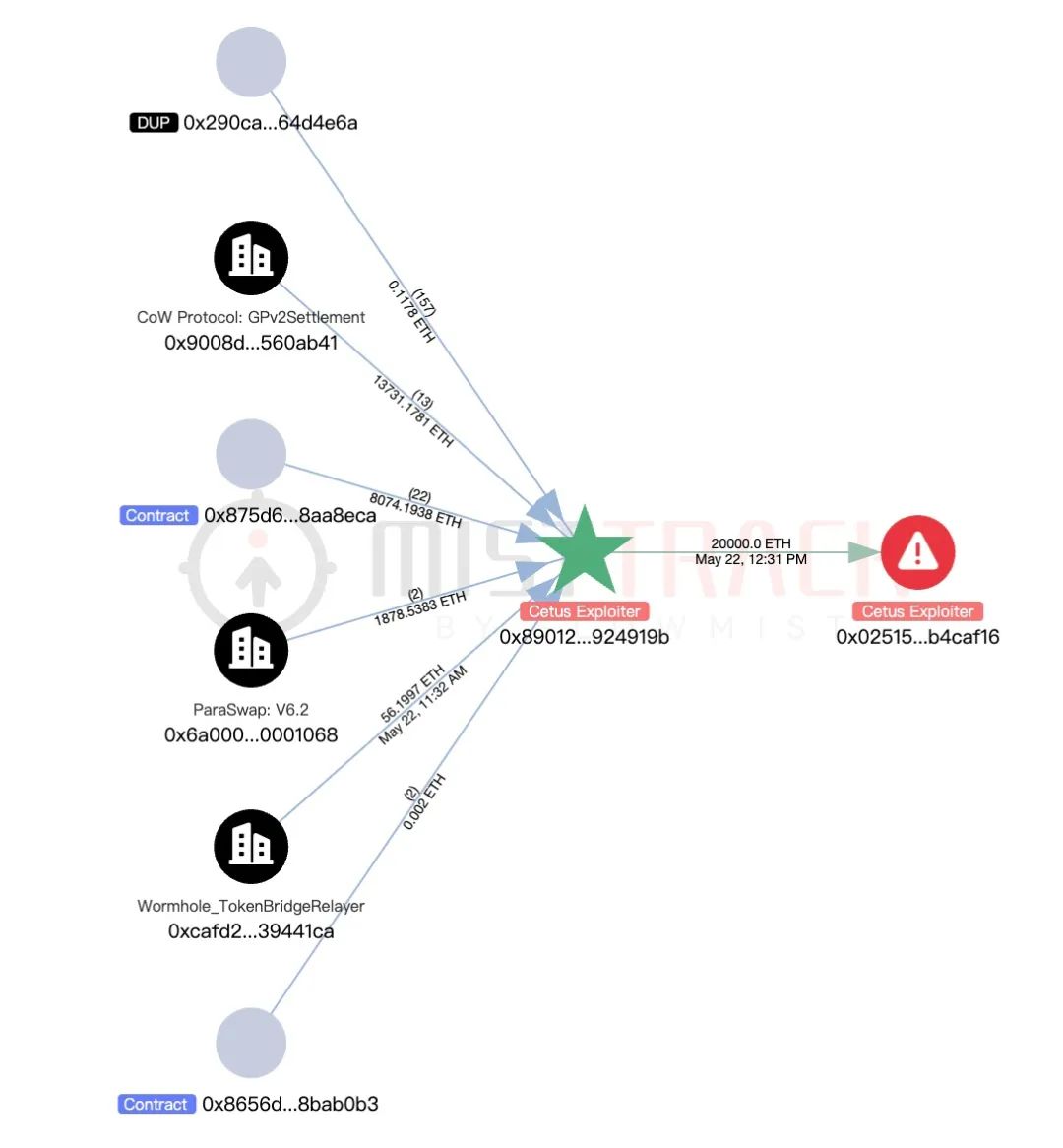

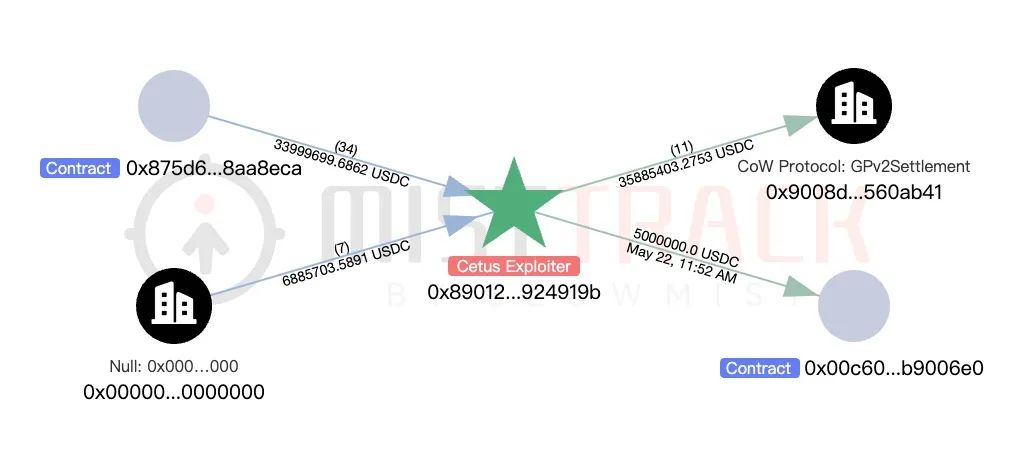

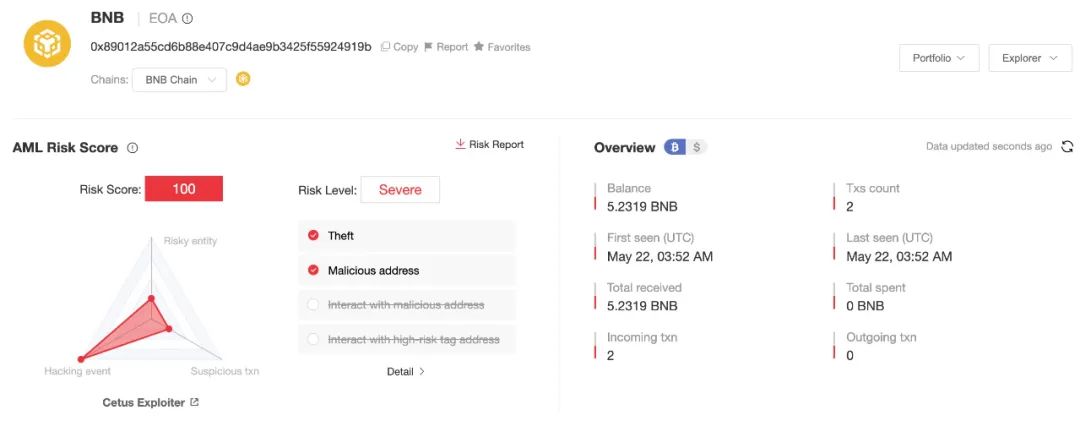

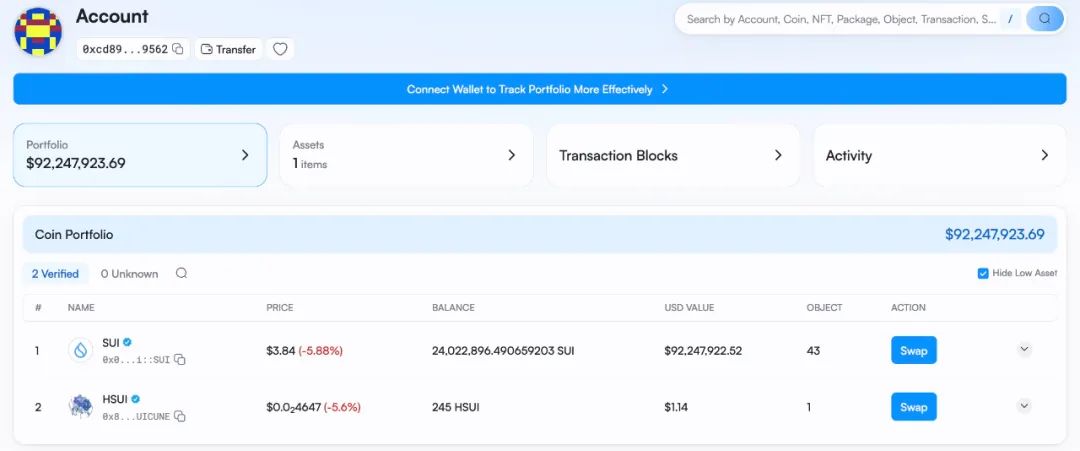

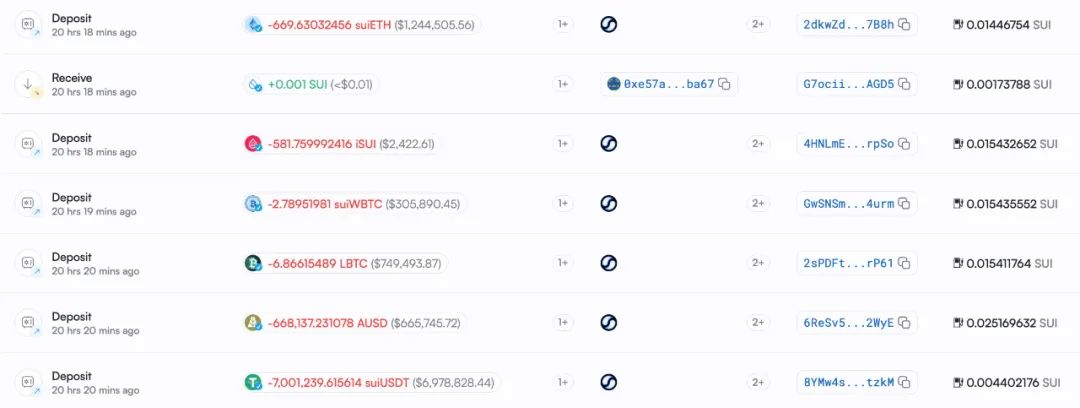

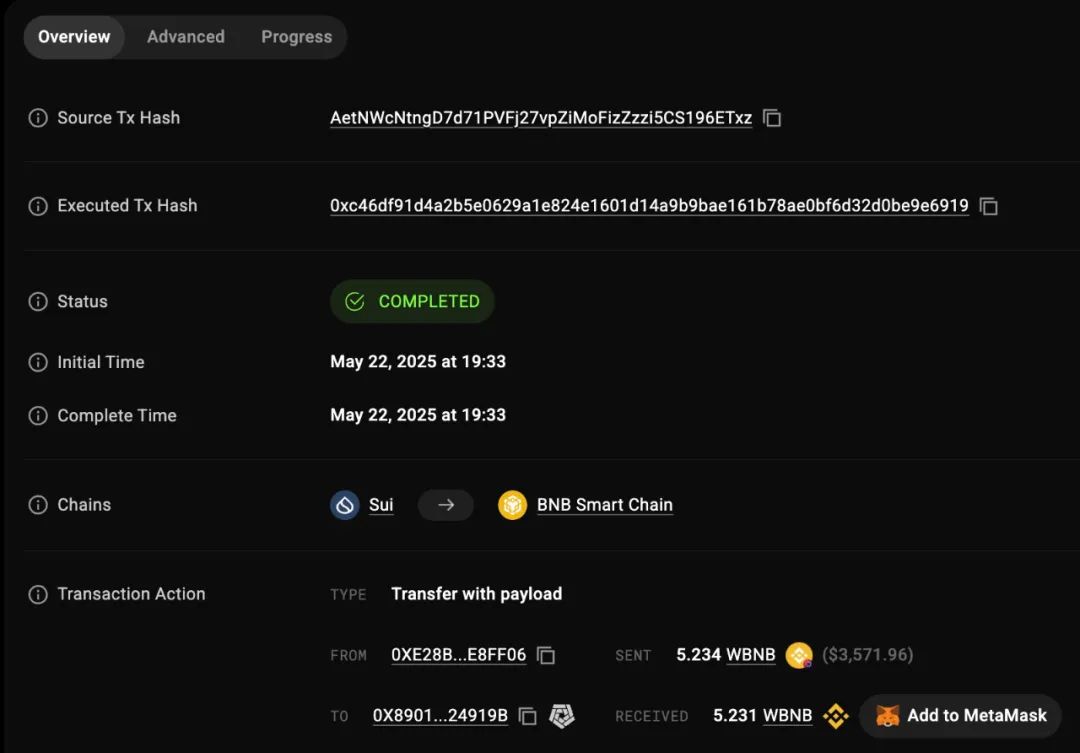

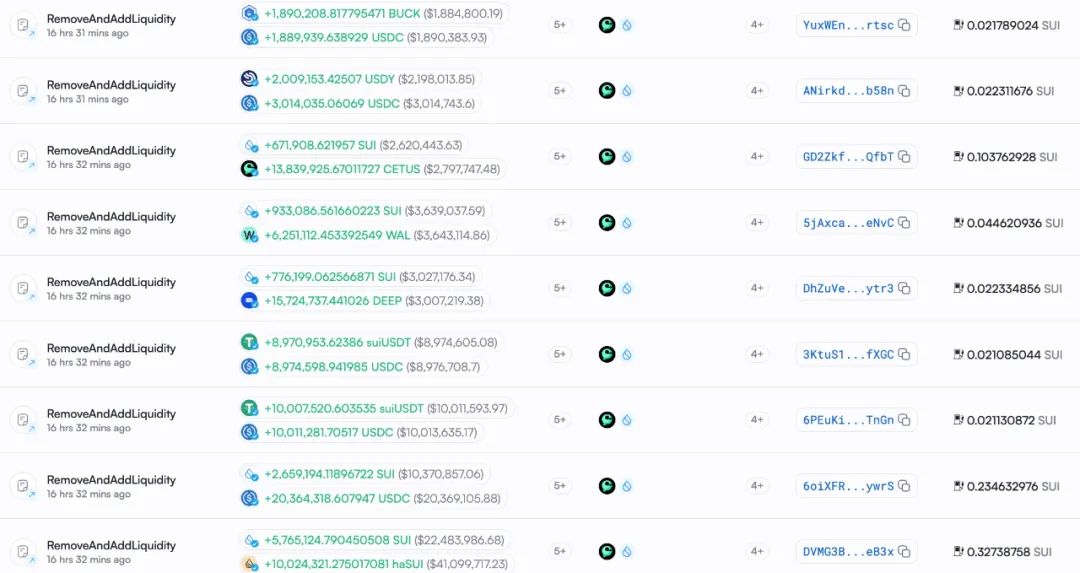

攻击者获利约 2.3 亿美元,包括 SUI、vSUI、USDC 等多种资产。攻击者将部分资金通过跨链桥转移到 EVM 地址。具体动向包括:

幸运的是,在 SUI 基金会及其他生态系统成员合作下,目前已成功冻结了在 SUI 上的 1.62 亿美元被盗资金。

EVM 上接收跨链资金的地址后续行为:

总结

本次攻击展示了数学溢出漏洞的威力。攻击者通过精确计算选择特定参数,利用 checked_shlw 函数的缺陷,以极低成本获得巨额流动性。这是一次极其精密的数学攻击,提醒开发人员在智能合约开发中必须严格验证所有数学函数的边界条件。