Nillion (NIL) — Rede de Criptografia de Computação Cega

O que é Nillion?

Nillion é uma rede descentralizada de computação de privacidade projetada para enfrentar os desafios fundamentais da privacidade de dados através da tecnologia de "Computação Cega". Semelhante à forma como o blockchain fornece confiança descentralizada para transações, a Nillion cria um ambiente seguro para armazenar e processar dados de alto valor sem a necessidade de intermediários confiáveis. Sua inovação principal permite que os dados sejam processados enquanto permanecem criptografados durante todo o processo, eliminando as etapas tradicionais de "descriptografar-calcular-recriptografar" e, assim, reduzindo o risco de vazamento de dados.

Para garantir a saúde e estabilidade da rede, a Nillion permite que os validadores ganhem recompensas através das suas contribuições. Até 10 de março, mais de 500.000 validadores processaram aproximadamente 196 milhões de cifras, protegendo cerca de 1.066 GB de dados. Além disso, a Nillion integrou-se com blockchains como Near, Aptos e Arbitrum e formou parcerias profundas com dezenas de projetos em vários campos, incluindo infraestrutura, IA, redes sociais e DeFi.

Gate.io agora suporta negociação à vista de NIL

Porque é necessário o Nillion?

No contexto do crescimento explosivo da economia digital, as perdas globais devido a violações de dados chegam a aproximadamente $4.35 trilhões anualmente. Os sistemas tradicionais de proteção de privacidade enfrentam três questões principais: primeiro, uma crise de confiança centralizada onde empresas/instituições controlam os dados do usuário, levando a pontos únicos de falha; segundo, a paradoxo da segurança e eficiência, onde a criptografia aprimorada muitas vezes resulta em uma queda drástica na eficiência computacional; e terceiro, o dilema da privacidade na era da IA, onde o treinamento de grandes modelos requer enormes quantidades de dados, mas dados sensíveis em campos como saúde e finanças são difíceis de circular devido a riscos de conformidade.

A arquitetura de computação cega da Nillion permite aos proprietários de dados manterem o controle completo, mesmo durante computações colaborativas multi-party, onde cada participante só pode aceder aos resultados da computação sem rastrear os dados originais. Por exemplo, as instituições médicas podem treinar modelos de diagnóstico de IA de forma colaborativa mantendo os dados dos pacientes encriptados. Esta funcionalidade 'usável mas invisível' pode aumentar a eficiência de libertação de valor dos dados em 300%, ao mesmo tempo que reduz os riscos de fuga para um nível que nem mesmo os computadores quânticos conseguem decifrar. Em termos de conformidade regulamentar, a tecnologia de prova de armazenamento de conhecimento zero da Nillion pode fornecer trilhas de auditoria conformes, cumprindo os requisitos de regulamentações como o GDPR (Regulamento Geral de Proteção de Dados).

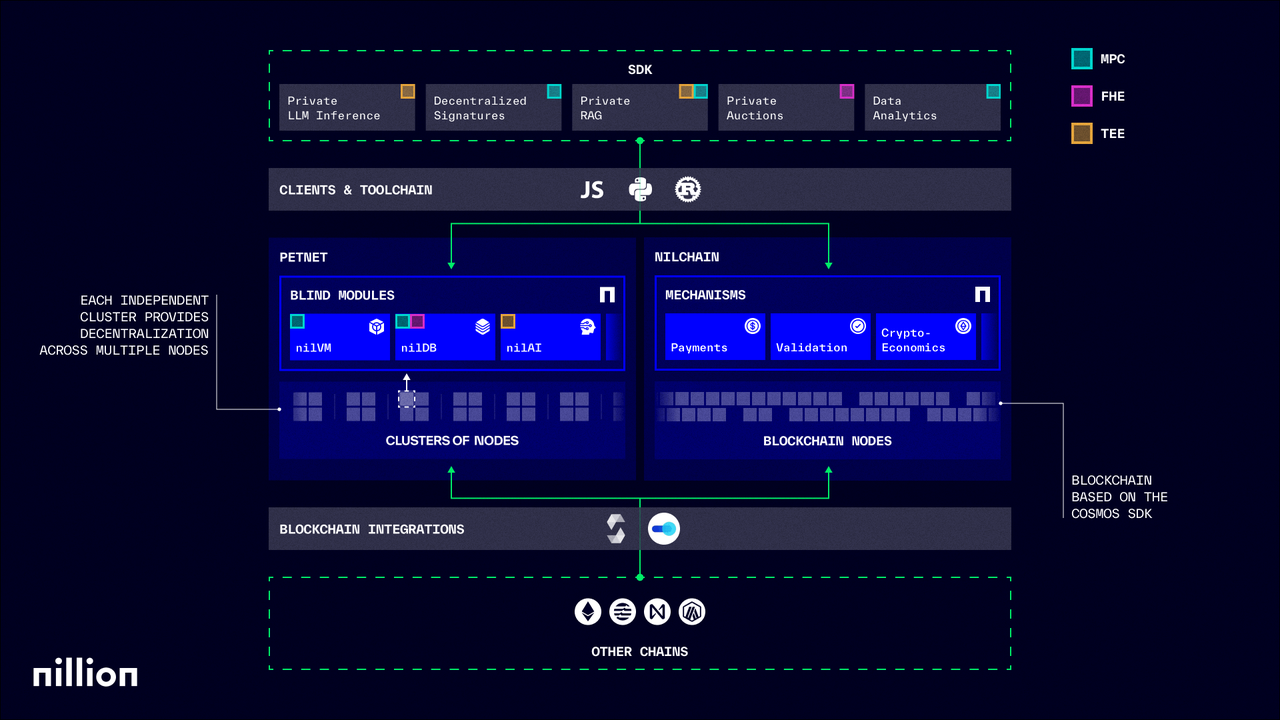

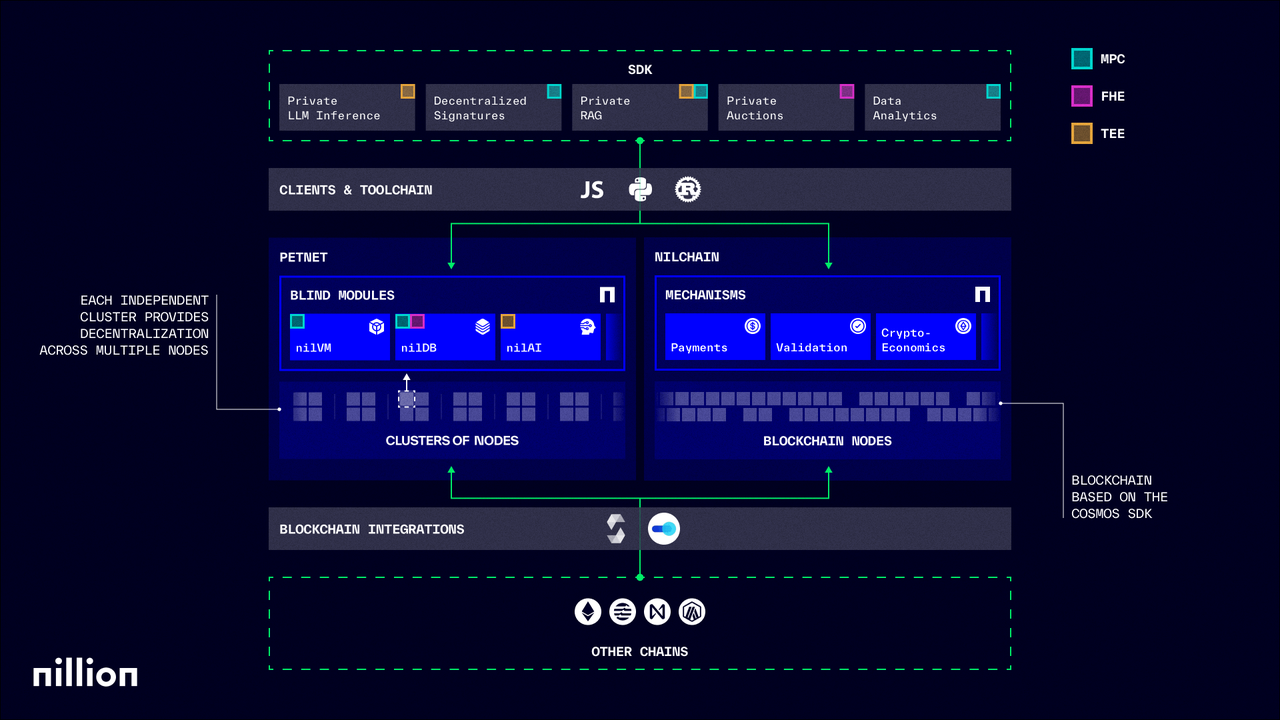

Arquitetura de Rede Nillion

A arquitetura da Rede Nillion consiste em dois componentes principais: Petnet e nilChain. O Petnet permite aos construtores utilizar tecnologias de melhoramento da privacidade (PET) para armazenar e processar dados mantendo-os encriptados. O nilChain suporta pagamentos e incentiva a participação na Rede Nillion.

Petnet

Petnet é a camada de orquestração da rede Nillion, composta por uma rede de nós. Os nós suportam armazenamento seguro e computação de dados, que podem ser aproveitados através de vários SDKs disponíveis para interação com os nós. Cada nó pode escolher um ou mais módulos cegos para armazenamento e computação de dados. Cada módulo cego está equipado com uma ou mais tecnologias de aprimoramento de privacidade (PET), incluindo computação segura de várias partes (MPC), criptografia homomórfica (HE) e ambientes de execução confiáveis (TEE), permitindo que os desenvolvedores selecionem com base nas necessidades reais da aplicação.

nilChain

nilChain é a camada de coordenação da rede Nillion, gerindo os recursos partilhados de toda a rede Nillion. Não participa diretamente em computação cega, mas é responsável pela coordenação inter-cluster e suporta pagamentos, apostas de validadores, recompensas e governação. A camada de coordenação é construída utilizando o Cosmos SDK e suporta IBC para interoperabilidade.

Fluxo de trabalho

Submissão de Dados: Os utilizadores encriptam e dividem dados entre nós da Petnet.

Pedido de Cálculo: Os contratos inteligentes especificam tarefas de cálculo cego.

Atribuição de Tarefas: A Petnet associa nós para processar dados criptografados de forma colaborativa.

Entrega de Resultados: Os resultados encriptados são devolvidos; apenas os detentores da chave podem desencriptar.

Resolução de Incentivos: A nilChain distribui recompensas NIL com base nas contribuições dos nós.

Exemplo: Reclamações de Seguros

Um utilizador armazena dados médicos encriptados no SecretVault (módulo nilDB).

Um segurador submete uma consulta de contrato inteligente.

Os nós Petnet validam os critérios de reivindicação por meio de computação cega.

Provas de conhecimento zero dos resultados são enviadas para nilChain.

Os pagamentos em USDC são acionados automaticamente sem descriptografar os dados brutos.

Tecnologia de Módulos Cegos

nilDB

nilDB é uma base de dados cifrada distribuída que utiliza o algoritmo de partilha de segredos de Shamir para dividir e armazenar dados. Uma fuga de informação de um único nó apenas revela fragmentos incompreensíveis, e nenhum nó único detém o conjunto de dados completo. Ao contrário das bases de dados NoSQL convencionais, o nilDB elimina a dependência de uma autoridade central ao distribuir dados cifrados como partes secretas por múltiplos nós.

nilAI

O nilAI é um framework de IA preservador da privacidade integrado com aceleração NVIDIA CUDA, suportando a execução de grandes modelos de linguagem em ambientes TEE. O nilAI inclui três tecnologias: AIVM, nada-AI e nilTEE. A AIVM garante que os nós mantenham cegueira em relação às solicitações do usuário e saídas do modelo, o nada-AI fornece um ambiente de desenvolvimento de IA leve e o nilTEE é responsável pela execução do ambiente TEE. O nilAI utiliza transmissão de criptografia de gradiente, garantindo que mesmo durante o treinamento do modelo, os participantes não possam engenharia reversa dos dados originais.

nilVM

nilVM é uma máquina virtual segura personalizada com base no conjunto de instruções RISC-V, projetada com arquitetura de barramento de criptografia de memória e escrita em Nada, a linguagem específica de domínio (DSL) baseada em Python da Nillion. Cada área de memória em nilVM usa chaves independentes, tornando impossível descriptografar mesmo que ataques físicos extraiam dados de memória. Combinado com ferramentas de cadeias de verificação formal, pode-se provar que o processo de execução de código não tem vazamentos de canal lateral.

Antecedentes de Financiamento

- Dezembro de 2022: A Nillion anunciou a conclusão de uma rodada de financiamento de $20 milhões liderada pela Distributed Global, com a participação da GSR, OP Crypto e SALT Fund.

- Outubro de 2024: Nillion anunciou a conclusão de uma rodada de financiamento de $25 milhões liderada pela Hack VC, com a participação da Distributed Global.

Tokenomics Nillion

Utilidade do Token

NIL é o token de utilidade nativo da Nillion:

- Serviços de Coordenação: NIL é usado para transações na camada de coordenação, acesso a recursos de rede e liquidação de custos de utilização em toda a rede. Como mecanismo de transferência de valor da rede, NIL garante interação contínua entre os componentes do sistema.

- Acesso à Computação Cega: Os desenvolvedores e usuários podem utilizar NIL para aceder a funcionalidades avançadas de armazenamento e computação preservadoras da privacidade, fornecendo serviços para as suas aplicações. Quer estejam a usar o SecretVault para armazenar dados sensíveis ou a executar modelos de IA privados através do SecretLLM, o NIL é a chave para desbloquear estes serviços.

- Mecanismo de Staking: Os detentores de tokens podem apostar NIL para apoiar a segurança da rede e ganhar recompensas. Os validadores garantem a segurança da rede vinculando seus tokens para validar transações e cálculos, proporcionando renda passiva para os detentores de tokens, ao mesmo tempo que aumentam a segurança e a resiliência geral da rede.

- Funcionalidade de Governança: Os detentores de tokens NIL são elegíveis para participar na governança descentralizada, propondo e votando em decisões-chave da rede, incluindo atualizações de protocolo e configurações de parâmetros.

Distribuição de Tokens

O fornecimento total de tokens NIL é de 1 bilhão, com um fornecimento circulante inicial de 195,15 milhões (19,52% do fornecimento total).

- 29% para o ecossistema e desenvolvimento

- 20% para a comunidade

- 10% para o desenvolvimento do protocolo

- 21% para os primeiros apoiadores

- 20% para os contribuidores principais

Nillion (NIL) — Rede de Criptografia de Computação Cega

O que é Nillion?

Por que é necessário o Nillion?

Arquitetura da Rede Nillion

Tecnologia de Módulos Cegos

Antecedentes de Financiamento

Nillion Tokenomics

O que é Nillion?

Nillion é uma rede descentralizada de computação de privacidade projetada para enfrentar os desafios fundamentais da privacidade de dados através da tecnologia de "Computação Cega". Semelhante à forma como o blockchain fornece confiança descentralizada para transações, a Nillion cria um ambiente seguro para armazenar e processar dados de alto valor sem a necessidade de intermediários confiáveis. Sua inovação principal permite que os dados sejam processados enquanto permanecem criptografados durante todo o processo, eliminando as etapas tradicionais de "descriptografar-calcular-recriptografar" e, assim, reduzindo o risco de vazamento de dados.

Para garantir a saúde e estabilidade da rede, a Nillion permite que os validadores ganhem recompensas através das suas contribuições. Até 10 de março, mais de 500.000 validadores processaram aproximadamente 196 milhões de cifras, protegendo cerca de 1.066 GB de dados. Além disso, a Nillion integrou-se com blockchains como Near, Aptos e Arbitrum e formou parcerias profundas com dezenas de projetos em vários campos, incluindo infraestrutura, IA, redes sociais e DeFi.

Gate.io agora suporta negociação à vista de NIL

Porque é necessário o Nillion?

No contexto do crescimento explosivo da economia digital, as perdas globais devido a violações de dados chegam a aproximadamente $4.35 trilhões anualmente. Os sistemas tradicionais de proteção de privacidade enfrentam três questões principais: primeiro, uma crise de confiança centralizada onde empresas/instituições controlam os dados do usuário, levando a pontos únicos de falha; segundo, a paradoxo da segurança e eficiência, onde a criptografia aprimorada muitas vezes resulta em uma queda drástica na eficiência computacional; e terceiro, o dilema da privacidade na era da IA, onde o treinamento de grandes modelos requer enormes quantidades de dados, mas dados sensíveis em campos como saúde e finanças são difíceis de circular devido a riscos de conformidade.

A arquitetura de computação cega da Nillion permite aos proprietários de dados manterem o controle completo, mesmo durante computações colaborativas multi-party, onde cada participante só pode aceder aos resultados da computação sem rastrear os dados originais. Por exemplo, as instituições médicas podem treinar modelos de diagnóstico de IA de forma colaborativa mantendo os dados dos pacientes encriptados. Esta funcionalidade 'usável mas invisível' pode aumentar a eficiência de libertação de valor dos dados em 300%, ao mesmo tempo que reduz os riscos de fuga para um nível que nem mesmo os computadores quânticos conseguem decifrar. Em termos de conformidade regulamentar, a tecnologia de prova de armazenamento de conhecimento zero da Nillion pode fornecer trilhas de auditoria conformes, cumprindo os requisitos de regulamentações como o GDPR (Regulamento Geral de Proteção de Dados).

Arquitetura de Rede Nillion

A arquitetura da Rede Nillion consiste em dois componentes principais: Petnet e nilChain. O Petnet permite aos construtores utilizar tecnologias de melhoramento da privacidade (PET) para armazenar e processar dados mantendo-os encriptados. O nilChain suporta pagamentos e incentiva a participação na Rede Nillion.

Petnet

Petnet é a camada de orquestração da rede Nillion, composta por uma rede de nós. Os nós suportam armazenamento seguro e computação de dados, que podem ser aproveitados através de vários SDKs disponíveis para interação com os nós. Cada nó pode escolher um ou mais módulos cegos para armazenamento e computação de dados. Cada módulo cego está equipado com uma ou mais tecnologias de aprimoramento de privacidade (PET), incluindo computação segura de várias partes (MPC), criptografia homomórfica (HE) e ambientes de execução confiáveis (TEE), permitindo que os desenvolvedores selecionem com base nas necessidades reais da aplicação.

nilChain

nilChain é a camada de coordenação da rede Nillion, gerindo os recursos partilhados de toda a rede Nillion. Não participa diretamente em computação cega, mas é responsável pela coordenação inter-cluster e suporta pagamentos, apostas de validadores, recompensas e governação. A camada de coordenação é construída utilizando o Cosmos SDK e suporta IBC para interoperabilidade.

Fluxo de trabalho

Submissão de Dados: Os utilizadores encriptam e dividem dados entre nós da Petnet.

Pedido de Cálculo: Os contratos inteligentes especificam tarefas de cálculo cego.

Atribuição de Tarefas: A Petnet associa nós para processar dados criptografados de forma colaborativa.

Entrega de Resultados: Os resultados encriptados são devolvidos; apenas os detentores da chave podem desencriptar.

Resolução de Incentivos: A nilChain distribui recompensas NIL com base nas contribuições dos nós.

Exemplo: Reclamações de Seguros

Um utilizador armazena dados médicos encriptados no SecretVault (módulo nilDB).

Um segurador submete uma consulta de contrato inteligente.

Os nós Petnet validam os critérios de reivindicação por meio de computação cega.

Provas de conhecimento zero dos resultados são enviadas para nilChain.

Os pagamentos em USDC são acionados automaticamente sem descriptografar os dados brutos.

Tecnologia de Módulos Cegos

nilDB

nilDB é uma base de dados cifrada distribuída que utiliza o algoritmo de partilha de segredos de Shamir para dividir e armazenar dados. Uma fuga de informação de um único nó apenas revela fragmentos incompreensíveis, e nenhum nó único detém o conjunto de dados completo. Ao contrário das bases de dados NoSQL convencionais, o nilDB elimina a dependência de uma autoridade central ao distribuir dados cifrados como partes secretas por múltiplos nós.

nilAI

O nilAI é um framework de IA preservador da privacidade integrado com aceleração NVIDIA CUDA, suportando a execução de grandes modelos de linguagem em ambientes TEE. O nilAI inclui três tecnologias: AIVM, nada-AI e nilTEE. A AIVM garante que os nós mantenham cegueira em relação às solicitações do usuário e saídas do modelo, o nada-AI fornece um ambiente de desenvolvimento de IA leve e o nilTEE é responsável pela execução do ambiente TEE. O nilAI utiliza transmissão de criptografia de gradiente, garantindo que mesmo durante o treinamento do modelo, os participantes não possam engenharia reversa dos dados originais.

nilVM

nilVM é uma máquina virtual segura personalizada com base no conjunto de instruções RISC-V, projetada com arquitetura de barramento de criptografia de memória e escrita em Nada, a linguagem específica de domínio (DSL) baseada em Python da Nillion. Cada área de memória em nilVM usa chaves independentes, tornando impossível descriptografar mesmo que ataques físicos extraiam dados de memória. Combinado com ferramentas de cadeias de verificação formal, pode-se provar que o processo de execução de código não tem vazamentos de canal lateral.

Antecedentes de Financiamento

- Dezembro de 2022: A Nillion anunciou a conclusão de uma rodada de financiamento de $20 milhões liderada pela Distributed Global, com a participação da GSR, OP Crypto e SALT Fund.

- Outubro de 2024: Nillion anunciou a conclusão de uma rodada de financiamento de $25 milhões liderada pela Hack VC, com a participação da Distributed Global.

Tokenomics Nillion

Utilidade do Token

NIL é o token de utilidade nativo da Nillion:

- Serviços de Coordenação: NIL é usado para transações na camada de coordenação, acesso a recursos de rede e liquidação de custos de utilização em toda a rede. Como mecanismo de transferência de valor da rede, NIL garante interação contínua entre os componentes do sistema.

- Acesso à Computação Cega: Os desenvolvedores e usuários podem utilizar NIL para aceder a funcionalidades avançadas de armazenamento e computação preservadoras da privacidade, fornecendo serviços para as suas aplicações. Quer estejam a usar o SecretVault para armazenar dados sensíveis ou a executar modelos de IA privados através do SecretLLM, o NIL é a chave para desbloquear estes serviços.

- Mecanismo de Staking: Os detentores de tokens podem apostar NIL para apoiar a segurança da rede e ganhar recompensas. Os validadores garantem a segurança da rede vinculando seus tokens para validar transações e cálculos, proporcionando renda passiva para os detentores de tokens, ao mesmo tempo que aumentam a segurança e a resiliência geral da rede.

- Funcionalidade de Governança: Os detentores de tokens NIL são elegíveis para participar na governança descentralizada, propondo e votando em decisões-chave da rede, incluindo atualizações de protocolo e configurações de parâmetros.

Distribuição de Tokens

O fornecimento total de tokens NIL é de 1 bilhão, com um fornecimento circulante inicial de 195,15 milhões (19,52% do fornecimento total).

- 29% para o ecossistema e desenvolvimento

- 20% para a comunidade

- 10% para o desenvolvimento do protocolo

- 21% para os primeiros apoiadores

- 20% para os contribuidores principais